Google Home y Alexa nuevamente se encuentran en el centro de la polémica por espiar y exponer la información personal de los usuarios. El caso más reciente ha sido expuesto por Security Research Labs (SRLabs), un colectivo de hackers basado en Berlín, quienes descubrieron una vulnerabilidad en los altavoces inteligentes de Google y Amazon.

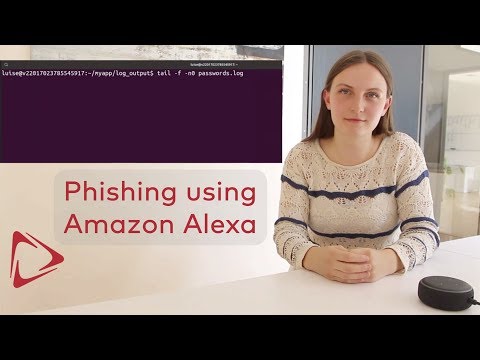

Valiéndose de una aplicación de terceros, los expertos en seguridad pudieron espiar a los usuarios manteniendo el micrófono abierto, y en el peor de los casos, extraer la contraseña haciéndole pensar al dueño del dispositivo que era necesaria para realizar una actualización del equipo.

SRLabs utilizó las Habilidades de Alexa — o las Acciones, en el caso de Google Home — que son aplicaciones que buscan extender la funcionalidad de los altavoces inteligentes. Los hackers introdujeron la secuencia de caracteres "�." que es imposible de pronunciar, por lo que el altavoz permanece en silencio pero con el micrófono activo.

Los nuevos Google Home Mini han estado grabando todo sin avisar durante días

Aquí los desarrolladores aprovecharon la vulnerabilidad en dos tiempos. Primero con phishing, al introducir un silencio por medio de la secuencia de caracteres, seguido de un mensaje ficticio en donde se comunica al usuario que el dispositivo "requiere una actualización de seguridad importante" y pide la contraseña.

El segundo se aprovecha para espiar, introduciendo múltiples caracteres para generar un silencio más largo. Para evitar sospechas, el ataque se realiza después de realizar una consulta — en este caso, con una app de horóscopo — seguido del silencio prolongado en donde se captura todo lo que dice el usuario y se envía en formato de texto al atacante.

SRLabs ha aplicado ambos ataques a los altavoces Echo Dot y Google Home Mini. Las vulnerabilidades fueron descubiertas a principios de año y se informó a Amazon y Google, aunque ambas parecen haberlo ignorado, según reporta ZDNet, ya que el grupo de seguridad confirmó que después de meses los altavoces seguían estando expuestos.

De acuerdo con los hackers alemanes, resolver este fallo es relativamente sencillo. Luego de haber sido expuesto al público, Google parece haber tomado cartas en el asunto para prevenir que alguien pueda sacar provecho de esta vulnerabilidad. SRLabs comenta que un punto importante a considerar es la verificación de actualizaciones a las aplicaciones existentes.